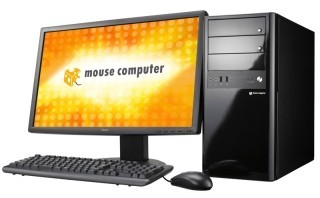

鼠標科技推出搭載NVIDIA最新顯卡的臺式電腦,引領(lǐng)日本高性能PC新潮流

日本知名高性能計算機制造商Mouse Computer(マウスコンピューター)宣布推出全新系列的臺式電腦,其最大亮點在于全系搭載了NVIDIA最新一代的GeForce RTX 40系列顯卡。這一舉措不僅標志著Mouse在游戲與專業(yè)創(chuàng)作PC領(lǐng)域的技術(shù)升級,也反映了日本本土科技品牌在激烈市場競爭中,通過整合全球頂尖硬件來強化產(chǎn)品競爭力的戰(zhàn)略思路。

產(chǎn)品核心:NVIDIA最新顯卡的強大驅(qū)動力

此次推出的系列產(chǎn)品,如面向高端游戲玩家的「G-Tune」系列和面向內(nèi)容創(chuàng)作者的「DAIV」系列,均以NVIDIA最新的Ada Lovelace架構(gòu)顯卡為核心。RTX 40系列顯卡憑借其第三代RT Core(光追核心)和第四代Tensor Core(張量核心),在光線追蹤、AI驅(qū)動的DLSS 3幀生成技術(shù)上實現(xiàn)了飛躍。這意味著用戶無論是暢玩最新的3A游戲大作,還是進行3D渲染、視頻剪輯、AI計算等密集型創(chuàng)作任務(wù),都能獲得前所未有的流暢體驗與極致細節(jié)。Mouse通過嚴苛的散熱設(shè)計與系統(tǒng)調(diào)校,確保了這些高性能顯卡能夠持續(xù)穩(wěn)定釋放潛力。

日本制造的匠心與可靠性

盡管核心顯卡來自全球巨頭,但Mouse的產(chǎn)品深深植根于日本制造業(yè)的“匠心”精神。從機箱的精密設(shè)計、內(nèi)部布線的整潔規(guī)劃,到對電源穩(wěn)定性和噪音控制的極致追求,都體現(xiàn)了日本產(chǎn)品特有的可靠性與用戶體驗關(guān)懷。Mouse通常提供靈活的定制選項,用戶可以根據(jù)需求選擇不同級別的CPU、內(nèi)存和存儲配置,這種“按需定制”的模式在日本PC市場尤其受到專業(yè)用戶和資深玩家的歡迎。

在日本科技生態(tài)中的定位

在日本本土的科技與家電市場中,汽車、消費電子通常占據(jù)主流視線,而高性能臺式機是一個相對細分但至關(guān)重要的領(lǐng)域。Mouse等品牌的存在,滿足了從硬核游戲玩家、獨立創(chuàng)作者到中小型企業(yè)等群體對高性能計算的本土化、服務(wù)化需求。與全球性品牌相比,Mouse的優(yōu)勢在于更貼近本地用戶的售后服務(wù)、針對日本使用習慣的軟件優(yōu)化以及穩(wěn)定的供應(yīng)渠道。此次率先大規(guī)模搭載最新顯卡,也展現(xiàn)了其作為日本主要PC制造商,在技術(shù)跟進速度上的決心。

市場展望與挑戰(zhàn)

隨著元宇宙概念、AI創(chuàng)作工具的普及,市場對圖形計算能力的需求日益增長。Mouse此舉無疑抓住了這一趨勢。它也面臨著來自全球DIY市場、其他國際品牌整機以及游戲主機等多方面的競爭。其成功與否,將取決于能否在提供頂尖性能的持續(xù)強化其品牌在品質(zhì)、設(shè)計和服務(wù)上的獨特價值。

總而言之,Mouse Computer推出搭載NVIDIA最新顯卡的臺式電腦,不僅是單一產(chǎn)品的更新,更是日本本土科技企業(yè)積極擁抱尖端技術(shù)、鞏固其在專業(yè)和高性能市場地位的一次重要展示。它為追求極致性能的日本消費者提供了一個強有力的本土選擇,也為觀察日本PC產(chǎn)業(yè)在全球化供應(yīng)鏈中的角色提供了新的案例。

如若轉(zhuǎn)載,請注明出處:http://www.mengnagou.cn/product/57.html

更新時間:2026-04-14 06:35:43